Atak na Pentagon

26 sierpnia 2010, 10:59Pentagon przyznał, że w 2008 roku doszło do najpoważniejszego ataku na amerykańskie sieci wojskowe. Zostały one zainfekowane przez szkodliwy kod przeniesiony na klipsie USB. Urządzenie podłączono do notebooka, co zapoczątkowało infekcję, która objęła w końcu zarówno tajne jak i jawne sieci.

Bogate wolą starszych

4 stycznia 2011, 09:54W zwykłych okolicznościach to mężczyźni zwracają większą uwagę na wygląd, lecz niezależność finansowa sprawia, że instynktowne wybory pań przestają się liczyć lub nie liczą się już tak bardzo jak kiedyś. Rezygnują wtedy z bezpieczeństwa i stabilności materialnej na rzecz atrakcyjności fizycznej. Co ciekawe, wzrasta wiek wybieranych partnerów (Evolutionary Psychology).

Ogrzewanie chmurą

27 lipca 2011, 10:57W dokumencie The Data Furnaces: Heating Up with Cloud Computing specjaliści z Microsoft Research proponują ogrzewanie domów ciepłem odpadowym z chmur obliczeniowych. Podobne pomysły nie są niczym nowym, jednak inżynierowie Microsoftu wpadli na nowatorski pomysł tworzenia infrastruktury chmur.

Tysiące ataków na NASA

1 marca 2012, 18:21Inspektor Generalny ds. NASA poinformował Kongres, że w latach 2010-2011 agencja doświadczyła 5408 różnych incydentów dotyczących bezpieczeństwa. Jednym z nich było utracenie w marcu ubiegłego roku laptopa zawierającego algorytmy służące do kontrolowania Międzynarodowej Stacji Kosmicznej.

Śmierć z laptopa

17 października 2012, 11:35Znany ekspert ds. bezpieczeństwa, Barnaby Jack, twierdzi, że cyberprzestepca może zabić osobę z wszczepionym rozrusznikiem serca. Śmiertelny atak można przeprowadzić za pomocą laptopa znajdującego się w odległości nawet ponad 40 metrów od ofiary.

Kostiumy antyrekinowe

30 lipca 2013, 07:27Przedstawiciele firmy Shark Attack Mitigation Systems (SAMS) nawiązali współpracę z Shaunem Collinem oraz Nathanem Hartem z Uniwersytetu Zachodniej Australii (UWA), by stworzyć stroje do pływania, które zapobiegają atakom rekinów.

Atak na setki tysięcy routerów

5 marca 2014, 19:19Amerykańska firma Team Cymru, specjalizująca się w zagadnieniach dotyczących bezpieczeństwa, poinformowała o odkryciu ataku hakerskiego, którego ofiarami padło co najmniej 300 000 domowych routerów.

Noworodki narażone na działanie antybiotyków

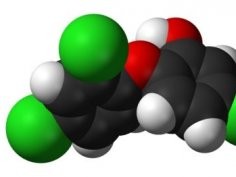

12 sierpnia 2014, 11:19Już w łonie matki połowa noworodków z Brooklynu wystawiona jest na działanie triklosanu. To środek przeciwgrzybiczny i przeciwbakteryjny szeroko stosowany w produktach kosmetycznych i higienicznych. Wiadomo, że triklosan ma negatywny wpływ na system hormonalny

Kolejny zestaw łat Microsoftu

14 stycznia 2015, 16:32W bieżącym miesiącu Microsoft opublikował osiem biuletynów bezpieczeństwa, w tym jeden oceniony jako „krytyczny” i siedem „ważnych”.

Hakerzy przejęli samochód

23 lipca 2015, 12:37Specjaliści ds. bezpieczeństwa, Charlie Miller i Chris Valasek pokazali Andy'emu Greenbergowi z serwisu Wired, że są w stanie przejąć kontrolę nad nowoczesnym samochodem wyposażonym w łączność bezprzewodową. Greenberg prowadził Jeepa Cherokee wyposażonego w technologię Uconnect, wprowadzoną pod koniec 2013 roku.